Unlock encrypted microcontroller GD32F101C6 flash content

Unlocking the encrypted flash content of a microcontroller, such as the GD32F101C6, can be a complex process that often requires advanced knowledge of reverse engineering, binary analysis, and decryption techniques. The goal of this process is typically to access protected firmware or software embedded within the microcontroller. This may be necessary for purposes such as recovering a lost program, restoring damaged firmware, or cloning a microcontroller for redundancy in systems maintenance.

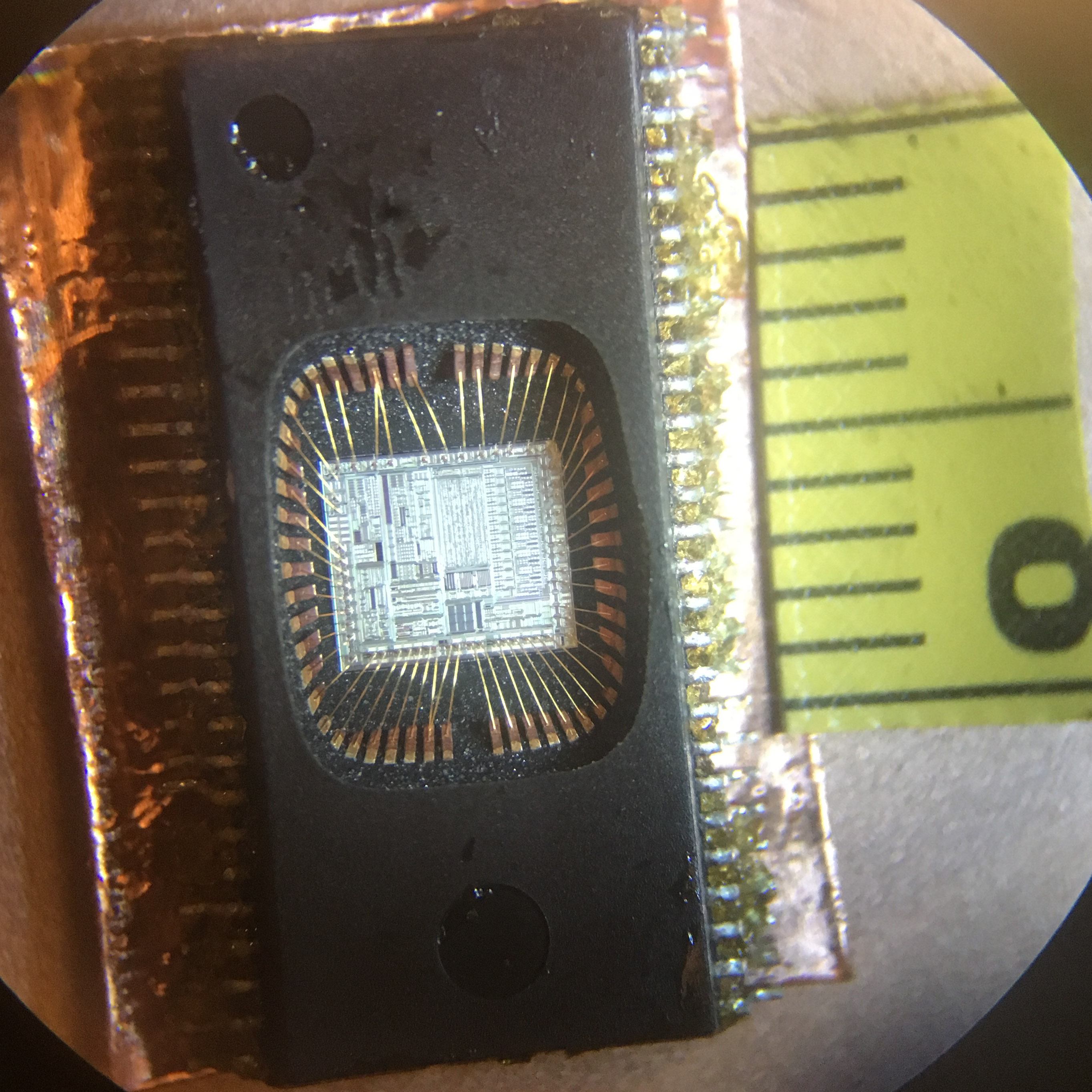

The first step in attempting to unlock or decrypt the microcontroller flash content is usually to gain access to the flash memory, which holds the core firmware in binary or heximal format. This involves breaking through various protection mechanisms that microcontrollers use to prevent unauthorized access to their EEPROM or flash memory. Techniques for decrypting or bypassing these protections often require a combination of hardware tools and specialized software designed for binary and firmware analysis.

Once access is gained, reverse engineering methods can be applied to interpret the binary code. This might involve disassembling the firmware into a more understandable format, allowing the source code to be studied. Tools that enable reverse engineering can help recover lost or corrupted programs from flash memory by copying or cloning the firmware. This cloned firmware can then be used to restore the functionality of the original microcontroller or serve as a backup for future use.

Cloning or copying firmware from the GD32F101C6 microcontroller may require an understanding of its specific memory architecture, including both flash and EEPROM memory regions. By analyzing the binary structure of these memory types, it’s possible to recreate the program environment of the original microcontroller. However, it’s worth noting that cloning or copying encrypted firmware is not only technically challenging but may also involve legal considerations, as firmware and software are often protected by intellectual property laws.

In sum, unlocking and accessing the encrypted flash content on the GD32F101C6 microcontroller demands a thorough understanding of decryption, reverse engineering, and binary analysis techniques. By utilizing tools and techniques to break through encryption, one can potentially recover, restore, or clone firmware for backup or diagnostic purposes.